ENCRIPTACIÓN

1. ¿QUÉ ES LA ENCRIPTACIÓN?

La encriptación, también llamado cifrado de archivos, es un proceso en el que se traduce un mensaje con una secuencia de caracteres ininteligibles mediante una clave con la finalidad de que solo consiga leer el mensaje la(s) persona(s) que tienen la clave para desencriptar el texto, es decir, para poder mostrarse el texto original y poder leerlo.

2. ¿QUÉ ARCHIVOS PUEDEN SER ENCRIPTADOS?

Cualquier tipo de archivo puede ser encriptado: fotos, vídeos, un móvil completo, un archivo de excel...

3. ¿QUÉ TIPOS DE ENCRIPTACIÓN HAY?

-CIFRADO SIMÉTRICO: Son aquellos cifrados que utilizan la misma clave para cifrar y descifrar el documento por lo que el emisor y el receptor del documento tienen la misma clave. Es importante que dicha clave sea difícil. Los algoritmos criptográficos de este cifrado es público por lo que la clave debe tener complejidad y longitud para evitar ataques cibernéticos.

En la criptografía simétrica el emisor quiere hacer llegar un documento al receptor, por lo que toma ese documento y le aplica el algoritmo simétrico, usando la clave previamente acordada que también conoce el receptor. Esto hace que el documento cifrado ya se pueda enviar tranquilamente. Cuando el receptor recibe este documento cifrado le aplica el mismo algoritmo con la misma clave, pero ahora para descifrarlo. Si no ha habido ningún problema con el documento cifrado, se obtendrá el documento original.

-CIFRADO SIMÉTRICO: Son aquellos cifrados que utilizan la misma clave para cifrar y descifrar el documento por lo que el emisor y el receptor del documento tienen la misma clave. Es importante que dicha clave sea difícil. Los algoritmos criptográficos de este cifrado es público por lo que la clave debe tener complejidad y longitud para evitar ataques cibernéticos.

En la criptografía simétrica el emisor quiere hacer llegar un documento al receptor, por lo que toma ese documento y le aplica el algoritmo simétrico, usando la clave previamente acordada que también conoce el receptor. Esto hace que el documento cifrado ya se pueda enviar tranquilamente. Cuando el receptor recibe este documento cifrado le aplica el mismo algoritmo con la misma clave, pero ahora para descifrarlo. Si no ha habido ningún problema con el documento cifrado, se obtendrá el documento original.

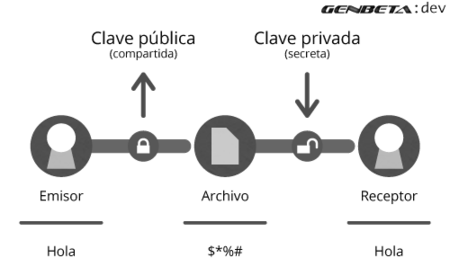

-CIFRADO ASIMÉTRICO: Este sistema de cifrado utiliza dos claves diferentes: una pública para poder cifrar el archivo y otra privada para poder descifrar el archivo, de forma que sea imposible deducir la contraseña privada aún teniendo la pública. La clave pública se puede enviar a cualquier persona pero la privada debe guardarse para que nadie tenga acceso a ella.

Para enviar un mensaje, el emisor usa la clave pública del receptor para cifrar el mensaje. Una vez que lo ha cifrado, solamente con la clave privada del receptor se puede descifrar.

Cuando el emisor quiere hacer llegar un documento al receptor, primero consigue la clave pública del receptor. Con esta clave y el documento original aplica el algoritmo simétrico, previamente explicado. El resultado es un documento cifrado que puede enviar el receptor por cualquier canal. Cuando el mensaje cifrado llega al receptor, este recupera el documento original aplicando el algoritmo asimétrico con su clave privada.

Si el receptor quiere enviar al emisor una respuesta cifrada, deberá conocer la clave pública del emisor y hacer el procedimiento inverso.

-Cifrado por transposición o permutación: Cifrado en el que las letra del mensaje son cambiadas de posición. Su objetivo es difuminar el mensaje. También es conocido como una permutación. En este caso, al reordenar el criptograma, aparecerán exactamente los mismos caracteres que en el texto.

-Cifrado por sustitución (de Polubios): El sistema de cifra consistía en hacer corresponder a cada letra del alfabeto un par de letras que indicaban la fila y la columna en la cual aquella se encontraba, en un recuadro de 5 x 5 = 25 caracteres, transmitiendose por tanto en este el mensaje como un criptograma.

A continuación mostramos una tabla de cifrar de Polybios adaptada al inglés, con un alfabeto de cifrado consistente en el conjunto de letras A, B, C, D y E aunque algunos autores representan el alfabeto de cifrado como los números 1, 2, 3, 4 y 5.

Este sistema está pensado para alfabetos con 25 símbolos, así que para ajustarlo al castellano, cambiaremos la J por la I y la Ñ por la N, con lo que tenemos ya un alfabeto reducido de 25 símbolos.

- Cifrado por transposición: Consiste en intercambiar la posición de las letras de una palabra o frase siguiendo siempre un esquema bien definido, que puede ser sencillo o muy complejo, creado por uno mismo. (Y se puede hacer de muchas formas distintas)

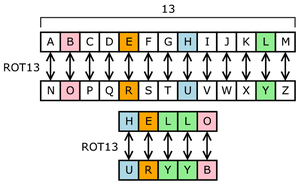

- Cifrado César: Este sistema de cifrado consiste en cambiar de posición en el alfabeto.

La transformación se denomina ROTN, ya que la N es el valor de cambio de posiciones y ROT significa ROTAR, porque es un cambio cíclico

ROT0 Ser no no ser, esa es la pregunta.

ROT1 Tfs ñp ñp tfs, ftb ft mb qsfhvñub.

ROT2 Ugt oq oq ugt, guc gu nc rtgiwovc.

ROT3 Vhu pr pr vhu, hvd hv ñd suhjxpwd.

ROT4 Wiv qs qs wiv, iwe iw oe tvikyqxe.

ROT5 Xjw rt rt xjw, jxf jx pf uwjlzryf.

ROT6 Ykx su su ykx, kyg ky qg vxkmaszg.

ROT7 Zly tv tv zly, lzh lz rh wylnbtah.

ROT8 Amz uw uw amz, mai ma si xzmñcubi.

ROT9 Bna vx vx bna, nbj nb tj yanodvcj.

BIBLIOGRAFÍA:

https://www.1and1.es/digitalguide/servidores/seguridad/todo-sobre-los-metodos-de-encriptado/

https://protecciondatos-lopd.com/empresas/cifrado-datos/#Carpetas_o_archivos

https://es.planetcalc.com/1434/?license=1

https://infosegur.wordpress.com/unidad-4/criptografia-simetrica-y-asimetrica/

https://protecciondatos-lopd.com/empresas/cifrado-datos/#Carpetas_o_archivos

https://es.planetcalc.com/1434/?license=1

https://infosegur.wordpress.com/unidad-4/criptografia-simetrica-y-asimetrica/

- Resumen correcto

ResponderEliminar- Cambias el tipo de letra, el espaciado cambia...este hecho lo tendré MUY EN CUENTA EN LAS SIGUIENTES ENTRADAS DEL BL0G

- Imágenes correctas pero un poco turbias...(esto ya lo comentamos en clase)

- Añades bibliografía